MFA là gì? Khắc phục các sự cố thường gặp

BÀI LIÊN QUAN

Những điều cần biết về data center capacity planningNhững điều cần biết về Data Lifecycle Management (DLM)Data gravity: Ý nghĩa của chúng đối với dữ liệu của bạnMFA là gì?

MFA là viết tắt của Multi-factor authentication, Xác thực đa yếu tố.

MFA là phương pháp xác minh danh tính, yêu cầu người dùng cung cấp ít nhất một yếu tố xác thực bên cạnh mật khẩu hoặc ít nhất hai yếu tố nếu không có mật khẩu để truy cập được vào trang web, ứng dụng hoặc mạng.

MFA bảo vệ các tổ chức khỏi những truy cập trái phép tốt hơn so với xác thực một yếu tố (chỉ gồm tên người dùng và mật khẩu). Bởi quá trình hack MFA tốn nhiều công sức hơn và vì các yếu tố khác sẽ khó đánh cắp hay tác động hơn mật khẩu. Do đó, MFA trở thành một phần cơ bản trong các chiến lược quản lý quyền truy cập và danh tính của nhiều tổ chức. Đây cũng là phương thức xác thực bắt buộc, được đề xuất trong nhiều ngành và cơ quan chính phủ.

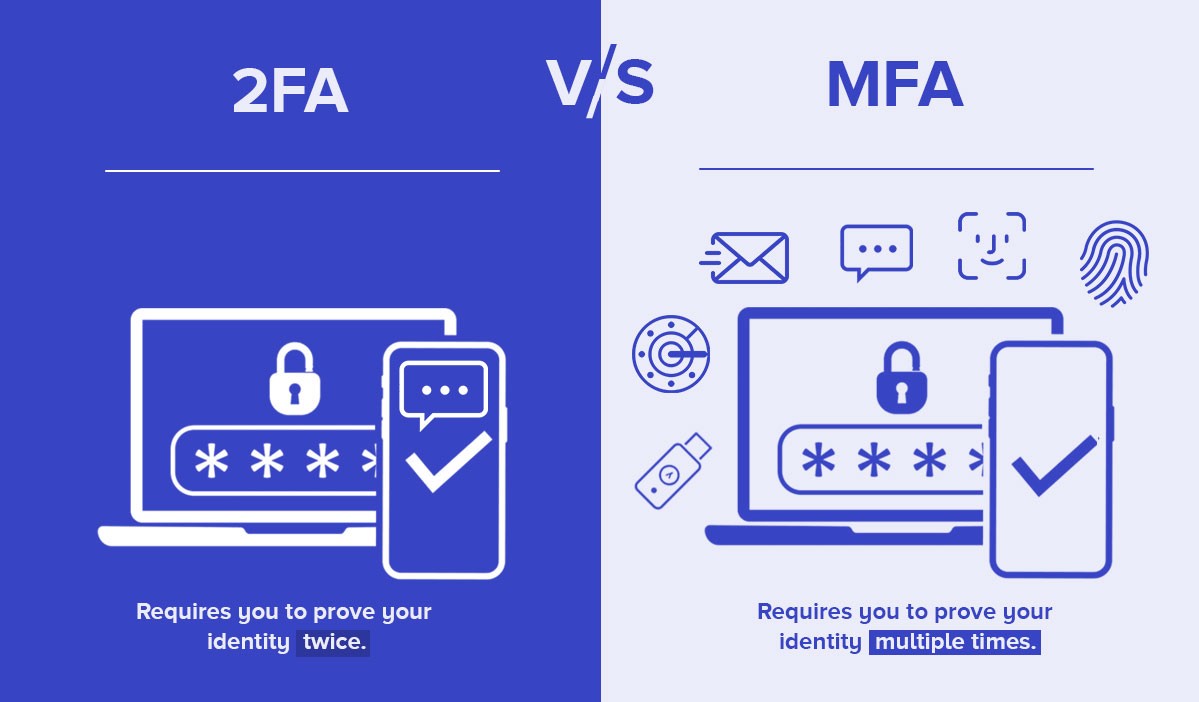

2FA, Xác thực hai yếu tố, là một nhánh phụ của MFA mà hầu hết người dùng internet đều đã gặp. 2FA yêu cầu người dùng cung cấp mật khẩu cùng với yếu tố thứ hai, thường là mật mã gửi đến điện thoại di động hoặc email, để đăng nhập. Mã PIN được máy ATM yêu cầu mỗi khi bạn giao dịch thông qua thẻ ngân hàng cũng là một dạng MFA.

Những yếu tố xác thực trong MFA là gì?

MFA khiến hacker gặp khó khăn ở hai cấp độ. Ở cấp độ cơ bản nhất, việc hack hai hay nhiều yếu tố sẽ khó hơn là chỉ hack một. Tuy nhiên, cuối cùng, sức mạnh của MFA phụ thuộc vào các loại yếu tố xác thực mà nó yêu cầu người dùng cung cấp.

Yếu tố kiến thức: Điều mà người dùng biết

Các yếu tố kiến thức là những thông tin, về mặt lý thuyết, chỉ người dùng mới biết, chẳng hạn như mật khẩu, mã PIN và câu trả lời cho các câu hỏi bảo mật. Đây là yếu tố được sử dụng nhiều nhất nhưng cũng là loại dễ để tấn công nhất. Hacker có thể lừa người dùng để lấy được mật khẩu và các yếu tố kiến thức khác, bằng rất nhiều cách khác nhau như cài trình ghi gõ phím hay phần mềm gián điệp trên thiết bị của người dùng…

Các yếu tố kiến thức khác mật khẩu cũng không gây ra nhiều khó khăn hơn. Câu trả lời cho một số câu hỏi bảo mật có thể bị bẻ khóa nếu hacker biết người dùng hoặc khi người dùng thực hiện các khảo sát trên mạng xã hội.

Nếu bạn nghĩ chỉ cần mật khẩu cùng với câu trả lời cho câu hỏi bảo mật đã là MFA thì hoàn tài sai. Mật khẩu và câu hỏi bảo mật chỉ là một yếu tố xác thực của MFA, trong khi đó, MFA yêu cầu người dùng cung cấp ít nhất hai loại yếu tố.

Yếu tố sở hữu: Thứ mà người dùng có

Các yếu tố sở hữu là những món đồ mà người dùng mang theo bên mình, chẳng hạn điện thoại di động có cài ứng dụng xác thực hay thẻ thông minh chứa thông tin xác thực…

Nhiều dịch vụ sử dụng MFA dựa trên phương pháp dùng điện thoại dưới dạng mã thông báo. Trong đó, điện thoại di động của người dùng nhận hoặc tạo thông tin cần thiết để trở thành yếu tố sở hữu, MFA sẽ gửi mật khẩu một lần (OTP) đến điện thoại thông qua tin nhắn văn bản, email hoặc cuộc gọi. Bên cạnh đó, OTP cũng có thể được tạo bởi các ứng dụng xác thực. Một số hệ thống xác thực cũng có thể gửi thông báo đẩy cho người dùng và họ chỉ cần nhấn để xác nhận danh tính.

Các phương pháp khác sử dụng mã thông báo vật lý hoặc khóa bảo mật phần cứng chuyên dụng. Chẳng hạn mã thông báo vật lý dạng cắm vào cổng USB của máy tính và truyền thông tin xác thực đến trang đăng nhập.

Yếu tố sở hữu có một số lợi thế hơn so với yếu tố kiến thức. Hacker cần phải sở hữu “món đồ” tại thời điểm đăng nhập để mạo danh người dùng. Ngay cả khi hacker có thể lấy được OTP, họ sẽ cần lấy và sử dụng nó trước khi nó hết hạn và không thể sử dụng lại.

Nhưng vẫn có những rủi ro. Bởi vì “món đồ” là đồ vật (và thường là đồ vật nhỏ), nên các mã thông báo vật lý có thể bị đánh cắp hoặc thất lạc. Mặc dù OTP khó bị đánh cắp hơn so với mật khẩu truyền thống, nhưng chúng vẫn dễ bị tấn công. Các hacker thậm chí có thể nhân bản SIM trên điện thoại thông minh của người dùng.

Yếu tố sinh trắc học: Cái gì đó độc nhất của người dùng

Các yếu tố sinh trắc học là các đặc điểm thể chất hoặc đặc điểm riêng của người dùng. Dấu vân tay, giọng nói, đặc điểm khuôn mặt hoặc mắt và mô hình võng mạc của một người là những ví dụ điển hình. Ngày nay, nhiều thiết bị di động có thể được mở khóa bằng vân tay hoặc nhận dạng khuôn mặt; một số máy tính có thể sử dụng dấu vân tay để nhập mật khẩu vào các trang web hoặc ứng dụng.

Các yếu tố sinh trắc học là yếu tố khó phá vỡ nhất, không thể bị lãng quên, mất hay thất lạc cũng như cực kỳ khó tái tạo.

Nhưng điều đó không có nghĩa là chúng hoàn hảo. Trong trường hợp, các yếu tố sinh tắc học được lưu trữ trong cơ sở dữ liệu, chúng có thể bị đánh cắp. Ví dụ: Năm 2019, cơ sở dữ liệu sinh trắc học chứa 1 triệu dấu vân tay đã bị vi phạm. Về mặt lý thuyết, hacker có thể trộm những dấu vân tay này hoặc liên kết dấu vân tay của họ với hồ sơ của người dùng khác trong cơ sở dữ liệu.

Khi dữ liệu sinh trắc học bị xâm phạm, không thể sửa đổi nhanh hoặc dễ dàng và điều này khiến nạn nhân gặp khó khăn trong việc ngăn chặn những cuộc tấn công đang diễn ra.

Yếu tố hành vi: Điều người dùng thực hiện

Các yếu tố hành vi là các tạo phẩm kỹ thuật số xác minh danh tính người dùng dựa trên các mẫu hành vi. Chẳng hạn như dải địa chỉ IP hay dữ liệu vị trí nơi người dùng thường đăng nhập vào ứng dụng.

Giải pháp xác thực hành vi sử dụng trí tuệ nhân tạo (AI) để xác định kiểu hành vi thông thường của người dùng, sau đó gắn cờ những hoạt động bất thường, chẳng hạn như đăng nhập từ thiết bị, số điện thoại, trình duyệt web hay vị trí mới. Bạn có thể dễ dàng bắt gặp yếu tố này mỗi khi đăng nhập Facebook, Instagram vào thiết bị lạ.

Yếu tố hành vi cũng thường được sử dụng trong xác thực dựa trên rủi ro (risk-based authentication). Trong đó, các yêu cầu xác thực sẽ thay đổi khi rủi ro thay đổi - chẳng hạn khi người dùng cố gắng đăng nhập từ một thiết bị không đáng tin cậy, truy cập ứng dụng lần đầu tiên hay cố gắng truy cập dữ liệu đặc biệt nhạy cảm.

Mặc dù các yếu tố hành vi là phương pháp xác thực rất tinh vi nhưng chúng yêu cầu nguồn lực và kiến thức chuyên môn quan trọng để có thể triển khai. Hơn nữa, nếu hacker giành được quyền truy cập vào một thiết bị đáng tin cậy, họ có thể sử dụng thiết bị đó làm yếu tố xác thực.

MFA không mật khẩu

Các yếu tố kiến thức dễ dàng bị tấn công là nguyên nhân phổ biến nhất trong các vụ vi phạm an ninh mạng nên nhiều tổ chức đang nghiên cứu phương án xác thực không dùng đến mật khẩu. Xác thực không cần mật khẩu dựa trên yếu tố sở hữu cũng như các yếu tố sinh trắc và hành vi để xác minh danh tính. Phương pháp này giảm nguy cơ người dùng bị lừa và thông tin xác thực bị thay đổi, trong đó hacker sẽ sử dụng thông tin đăng nhập đã đánh cắp được từ hệ thống này để giành quyền truy cập hệ thống khác.

Mặc dù xác thực không cần mật khẩu loại bỏ đi yếu tố được cho là yếu nhất trong chuỗi xác minh danh tính, nhưng nó vẫn có thể bị tấn công do bao gồm những yếu tố còn lại. Các tổ chức có thể giảm các lỗ hổng này bằng cách triển khai phương pháp mà trong đó, người dùng phải cung cấp nhiều loại thông tin xác thực của yếu tố phi kiến thức. Ví dụ: yêu cầu người dùng cung cấp dấu vân tay và mã thông báo vật lý sẽ tạo thành MFA không cần mật khẩu.

Khắc phục sự cố MFA

Nếu một ngày bạn không có cách nào xác thực MFA của mình thì bạn cần làm gì?

Làm sao để khắc phục MFA khi không có thiết bị di động?

Nếu bị mất thiết bị, bạn có thể hoàn tất xác thực bằng cách sử dụng mã khôi phục (recovery code) được cung cấp khi đăng ký lần đầu.

- Nhập email và mật khẩu để đăng nhập và nhấp vào liên kết Sử dụng mã khôi phục (Use the recovery code).

- Nhập mã khôi phục.

Nếu không còn giữ mã khôi phục, bạn sẽ không thể đăng nhập. Trong trường hợp đó, hãy liên hệ với quản trị viên hệ thống để được trợ giúp đăng nhập.

Làm sao để khắc phục MFA khi quên mật khẩu?

Nếu bạn quên mật khẩu, hãy nhấp vào Không nhớ mật khẩu của bạn? - Don't remember your password?, liên kết thường nằm bên dưới các ô nhập email và mật khẩu. Sau đó, nhập địa chỉ email của bạn để nhận email chứa liên kết mà bạn có thể sử dụng để đặt lại mật khẩu.

Làm sao để khắc phục MFA khi phiên làm việc hết hạn?

Khi đăng nhập qua MFA, bạn có tối đa năm phút để cung cấp yếu tố thứ nhất và thứ hai. Nếu quá năm phút trôi qua, bạn sẽ cần đăng nhập lại và lấy mã hoặc thông báo mới.

Nếu bạn đang lấy mã OTP qua tin nhắn SMS, hãy đảm bảo không vượt quá thời gian hiệu lực của mã.

Làm sao để khắc phục MFA khi không nhận được tin nhắn xác thực SMS

Nếu bạn không nhận được mã OTP, hãy kiểm tra số điện thoại bạn cung cấp có chính xác không. Nếu đúng, hãy đảm bảo bạn đang có tín hiệu di động.

Nếu vẫn không nhận được tin nhắn, hãy kiểm tra với nhà cung cấp dịch vụ để xác nhận tin nhắn không bị chặn.

Làm sao để khắc phục MFA khi bị giới hạn tốc độ tin nhắn SMS

Nếu bạn gửi hơn 10 tin nhắn SMS đến thiết bị trong vòng một giờ, bạn sẽ thấy thông báo giới hạn tốc độ.

Khi vượt quá giới hạn gửi tin nhắn, bạn sẽ phải đợi ít nhất một giờ sau khi yêu cầu tin nhắn đầu tiên để yêu cầu tin nhắn khác. Bạn sẽ nhận được một lần thử sau mỗi giờ bổ sung.

Hy vọng bài viết đã giúp bạn hiểu về khái niệm MFA là gì, cũng những xác ứng phó trong một số trường hợp lỗi MFA nhất định. Theo dõi Meey Land để tìm đọc thêm nhiều thông tin hữu ích khác về lĩnh vực khoa học máy tính.

.